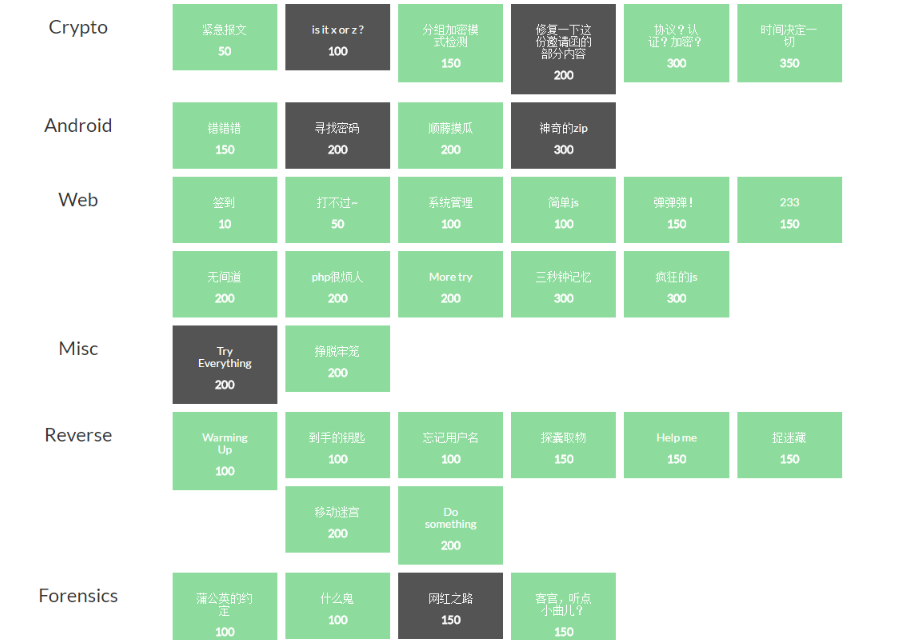

出题的时候,主要思路是来源于2016wooyun峰会中猪猪侠的ppt,里面提到了很多关于ssrf的利用方式,而且国内其实对ssrf的研究并不多,所以一直有想法出一个这样的题,但是由于时间仓促再加上对flask的不熟悉,导致在出题的时候浪费了很多时间,而且还没能出得特别好。

由于出题的时候僵化,误解了所谓系统处理输出输入流的问题,所以一直以为ubuntu内核的centos不能正确处理,所以这里一直以为只能通过python来弹shell,由于python的shell应该默认为root…所以我在守题目的时候,每当看到正确的payload就先私聊希望不要搞事情,也做好了随时重启docker的准备,然后没想到的是:

天枢大佬用我以为不可用的payload拿到了shell,并搞了各种事情…还偷偷挂起了crontab(Orz…太菜了完全没发现这个问题)

这里给诸位大佬道歉Orz,

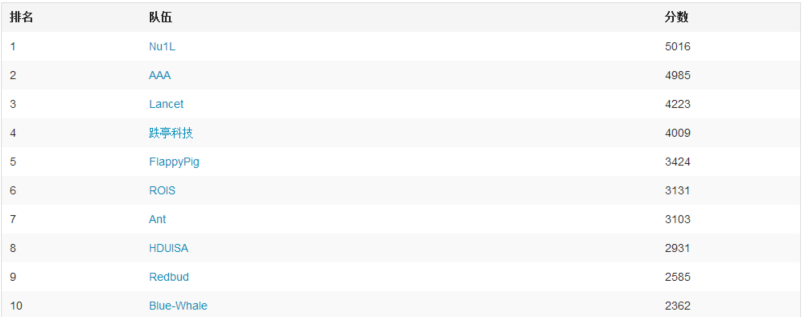

Nu1L的师傅、火日师傅、NSIS、FlappyPig的师傅在结束前应该是存在有效payload,Orz