somedays ago, we found many vulerablity in FineCMS v5.0.9, contains remote php code execution、some sql injection、URL Redirector Abuse and Cross Site Scripting.

- CVE-2017-11581

- CVE-2017-11582

- CVE-2017-11583

- CVE-2017-11584

- CVE-2017-11585

- CVE-2017-11586

Some Vulnerability for FineCMS through 2017.7.11

CVE ID:

- CVE-2017-11178

- CVE-2017-11200

- CVE-2017-11198

- CVE-2017-11201

- CVE-2017-11202

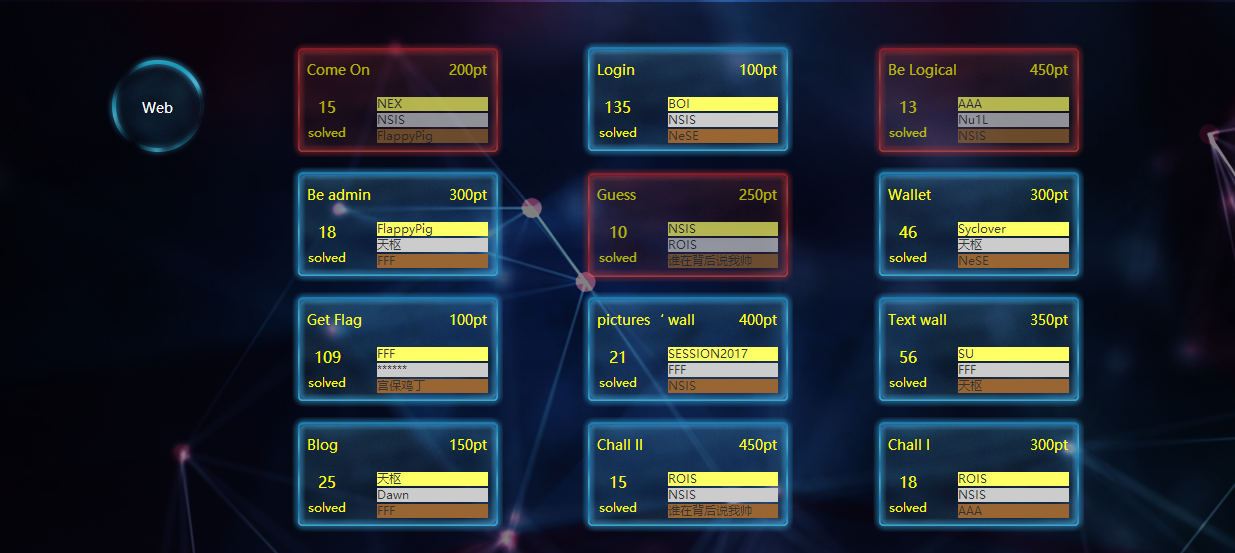

周末花了一整天的打国赛技能赛的线上赛,去年比赛没能进入线下,当时就是因为感觉选手之间py太严重,今年没想到又遇到了这样的问题,所幸的是,今年运气比较好,做出来的题目比较多,所以py没有太过影响到我们。

下面就奉上web和misc的writeup,就我个人看的话,题目虽然不够新颖,但质量已经算是中上了,所谓的抄袭不知道是不是我见识短浅,就我个人看来都是比较正常的思路,xss可能抄袭了一个sandbox吧,感觉对题目本身没有太大的影响。

WordPress WP Statistics authenticated xss Vulnerability(WP Statistics <=12.0.9)

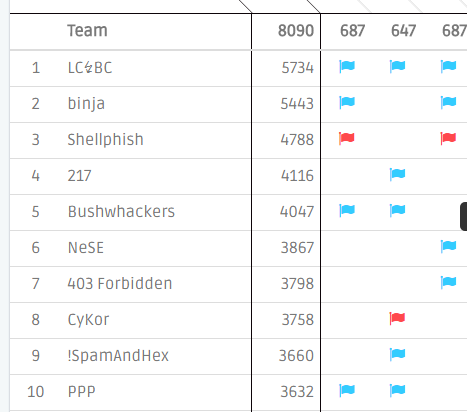

几周前刚刚从0ctf final的现场回来,虽然名词不好,但是收获很多,一直没来得及整理,今天终于整理完了…

膜蓝猫师傅,比赛中的很多题目使用的技巧其实都是常用的技巧,但是却没想到会在不同的情况下产生新的利用,让我有了新的理解。

原文被我发在freebuff上

http://www.freebuf.com/articles/web/133455.html

最近看了去年google团队写的文章CSP Is Dead, Long Live CSP!,对csp有了新的认识,在文章中,google团队提出了nonce-{random}的csp实现方式,而事实上,在去年的圣诞节,Sebastian 演示了这种csp实现方式的攻击方式,也就是利用浏览器缓存来攻击,事实上,我很早就看到了这篇文章,但是当时并没有看懂,惭愧了,现在来详细分析下。

原文我首发在freebuff上

http://www.freebuf.com/articles/web/133336.html

稍微整理下pctf2017的web writeup,各种假web题,有心的人一定能感受到这些年国外的ctf对于web题目的态度

只可惜有道很有趣的游戏题完全无从下手,也找不到相关的wp,很可惜

原文被我首发在freebuff上

http://www.freebuf.com/articles/web/133456.html

xss在近几年的ctf形式中,越来越受到了人们的重视,但是出xss的题目最重要的可能就是xss bot的问题了,一个合格的xss bot要稳定还能避免搅屎。

下面我们就来看看一个xss bot是怎么完成的。

CSP Is Dead, Long Live CSP! On the Insecurity of Whitelists and the Future of Content Security Policy

无意间阅读到了去年google团队写的关于CSP现状和展望的论文,深有感触,所以翻译了大部分的文章内容,分享给大家。

https://static.googleusercontent.com/media/research.google.com/en//pubs/archive/45542.pdf

由于整个站最初的时候其实是用来测试漏洞的,所以被改成题目的时候很多应该注意的地方没有仔细推敲,在看了别人wp后仔细研究了一下,我发现题目本身漏洞就要求admin和xss点在同源下,整个漏洞被改成ctf题目是存在冲突的,再加上flag所在的地方使用了referer check本身就有问题,导致题目有了很多非预期解法,深感抱歉。

下面就完整的整理一下wp和所有的非预期攻击方式

上周末大半夜的突然爆了大新闻,Shadow Brokers公布了一批美国国家安全局所使用的黑客工具,里面有很多windows的攻击工具,甚至通杀win10和最近版的windows server

http://www.freebuf.com/news/131994.html

题目不是太有趣,基本都是从hincon那里扒来的,正好整理完了,就发出来吧

周末干了一发bctf,因为周六出去玩了,所以没能看完所有的web题还是挺可惜的,先整理已经做了的2道火日聚聚的web题,后面在整理别的题目。

做题的时候思路差不多是对的,但是没想明白,讲道理是菜了,稍微整理下,这是一个比较特别的利用方式。

纪念下偷偷登上萌新榜第一的比赛,也实现了比赛前的愿望,0ctf争取不0分,rsctf争取高名次,:>

又到了一年一度的比赛季,这次打了打赛宁自己办的NJCTF,这里稍微整理下Web部分的wp,虽然不知道题目是谁出的,但是我觉得大部分题目还是挺蠢的…看的人从中汲取自己想要的知识就好。

周末不是太有时间,所以就没怎么打pwnhub,后来快结束的时候完成了web部分,这里贴上web部分的wp吧

2月末打了个zctf,说实话题目出的不好,所有的web题目都是假题目,稍微记录下吧